Как обнаружить руткиты в Windows 10: подробное руководство

Хакеры используют руткиты для сокрытия в вашем устройстве устойчивого и, казалось бы, незаметного вредоносного ПО, которое будет бесшумно красть данные или ресурсы, иногда в течение многих лет. Они также могут использоваться в виде кейлоггеров, отслеживающих нажатия клавиш и ваши сообщения, чтобы предоставить злоумышленнику конфиденциальную информацию.

Этот метод взлома приобрел большее значение до 2006 года, до того, как Microsoft Vista потребовала от производителей цифровой подписи всех драйверов для компьютеров. Защита от обновлений ядра (KPP) заставила авторов вредоносного ПО изменить свои методы атак, и лишь недавно, с 2018 года, с Рекламная афера ЗацинлоПрограммы-руткиты снова оказались в центре внимания.

Руткиты, существовавшие до 2006 года, были привязаны к конкретной операционной системе. Zacinlo, руткит из семейства вредоносных программ Detrahere, представил нечто гораздо более опасное в виде руткита, внедряемого в прошивку. Тем не менее, на руткиты приходится лишь около одного процента от всего ежегодного объема вредоносного ПО.

Однако, учитывая опасность, которую они могут представлять, было бы разумно понять, как работает обнаружение руткитов, чтобы выявить программы, которые, возможно, уже проникли в вашу систему.

Как обнаружить руткиты в Windows 10 (подробно)

Zacinlo существовал уже почти шесть лет, прежде чем был обнаружен, и нацелен на операционную систему Windows 10. Этот руткит обладал широкими возможностями настройки, защищал себя от операций, которые считал опасными для своей работы, и мог перехватывать и расшифровывать SSL-соединения.

Она шифрует и хранит все свои конфигурационные данные в реестре Windows, а во время завершения работы Windows перезаписывает себя из памяти на диск, используя другое имя, и обновляет свой ключ реестра. Это помогает ей избежать обнаружения стандартным антивирусным программным обеспечением.

Это указывает на то, что стандартные антивирусные или антишпионские программы недостаточны для обнаружения руткитов. Однако существует несколько высокоэффективных антивирусных программ, которые предупредят вас о предполагаемой атаке руткитов.

Пять основных характеристик хорошей антивирусной программы

Большинство ведущих современных антивирусных программ используют все пять этих распространенных методов обнаружения скрытых руткитов.

- Анализ на основе сигнатур Антивирусное программное обеспечение сравнит зарегистрированные файлы с известными сигнатурами руткитов. Анализ также выявит поведенческие модели, имитирующие определенные виды деятельности известных руткитов, такие как интенсивное использование портов.

- Раскрытие информации о возражениях Операционная система Windows использует индексные таблицы для выполнения команд, которые, как известно, запускают руткиты. Поскольку руткиты пытаются заменить или изменить все, что они воспринимают как угрозу, это предупредит вашу систему об их присутствии.

- Сравнение данных из разных источников Скрытые корневые системы, стремясь остаться незамеченными, могут изменять некоторые данные, отображаемые при стандартном сканировании. Результаты системных вызовов высокого и низкого уровня могут выявить наличие скрытой корневой системы. Программа также может сравнивать объем памяти процесса, загруженной в ОЗУ, с содержимым файла на жестком диске.

- Проверка безопасности В каждой библиотеке есть система цифровой подписи, которая создается, когда система считается «чистой». Хорошее программное обеспечение для обеспечения безопасности может сканировать библиотеки на предмет любых изменений в коде, используемом для создания цифровой подписи.

- Сравнение регистраций Большинство антивирусных программ выполняют эти сравнения по заранее установленному расписанию. Чистый файл сравнивается с файлом клиента в режиме реального времени, чтобы определить, является ли файл клиента нежелательным исполняемым файлом (.exe) или содержит таковой.

Проведение обследования скрытых корней деревьев.

Запуск сканирования на руткиты — лучший способ обнаружить заражение руткитами. Зачастую вашей операционной системе нельзя доверять в плане самостоятельного обнаружения руткитов, и выявить их присутствие может быть непросто. Руткиты — это сложные шпионские программы, которые скрывают свою деятельность практически на каждом шагу и способны оставаться незамеченными.

Если вы подозреваете, что ваш компьютер заражен руткитом, хорошей стратегией обнаружения является выключение компьютера и запуск сканирования с заведомо чистой системы. Один из верных способов обнаружить руткит на вашем компьютере — это анализ дампа памяти. Руткит не может скрыть инструкции, которые он передает вашей системе во время их выполнения в памяти компьютера.

Использование WinDbg для анализа вредоносного ПО.

Microsoft Windows предлагает собственный многофункциональный инструмент отладки, который можно использовать для проверки приложений, драйверов или самой операционной системы. Он позволяет отлаживать ошибки кода в режиме ядра и пользовательском режиме, анализировать дампы сбоев и изучать журналы ЦП.

Некоторые системы Windows будут поставляться с установленными функциями. WinDbg Оно уже входит в комплект. Тем, у кого его нет, нужно будет загрузить его из Microsoft Store. WinDbg Preview Это последняя версия WinDbg, предлагающая более приятные для глаз изображения, более быстрые окна, полноценную поддержку скриптов, а также те же команды, расширения и рабочие процессы, что и в оригинальной версии.

Как минимум, вы можете использовать WinDbg для анализа дампов памяти или сбоев, включая «синий экран смерти» (BSOD). По результатам вы можете искать признаки атаки вредоносного ПО. Если вы подозреваете, что одна из ваших программ может быть заблокирована вредоносным ПО или использовать больше памяти, чем необходимо, вы можете создать файл дампа и использовать WinDbg для его анализа.

Полный дамп памяти может занимать много места на диске, поэтому, возможно, лучше выполнить частичный дамп. Режим ядра В качестве альтернативы можно использовать небольшой дамп памяти. Дамп в режиме ядра будет содержать всю информацию об использовании памяти ядром на момент сбоя. Небольшой дамп памяти будет содержать основную информацию о различных системах, таких как драйверы, ядро и Plus, но он будет значительно меньше по размеру.

Для анализа причин появления синих экранов смерти (BSOD) более полезны небольшие дампы памяти. Для обнаружения руткитов более информативными будут полные версии или версии ядра.

Создайте файл дампа ядра.

Файл дампа ядра можно создать тремя способами:

- Включите создание файла дампа в панели управления, чтобы система могла самостоятельно завершиться с ошибкой.

- Чтобы принудительно вызвать сбой системы, включите создание файла дампа через панель управления.

- Воспользуйтесь инструментом отладки, чтобы создать его для себя.

Мы выберем третий вариант.

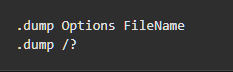

Для создания необходимого дампа достаточно ввести следующую команду в командную строку WinDbg.

заменять FileName С подходящим названием для файла с расшифровкой и знаком вопроса. fУбедитесь, что буква «f» написана строчной, иначе вы создадите файл дампа другого типа.

После завершения работы отладчика (первое сканирование займет несколько минут) будет создан файл дампа, и вы сможете проанализировать полученные результаты.

Для понимания того, на что следует обращать внимание, например, на использование энергозависимой памяти (ОЗУ), чтобы обнаружить руткит, необходимы опыт и тестирование. Хотя это и не рекомендуется для новичков, можно протестировать методы обнаружения вредоносных программ на работающей системе. Однако для этого снова потребуется опыт и глубокое понимание принципов работы WinDbg, чтобы избежать случайного распространения вируса в вашей системе.

Существуют более безопасные и простые в освоении способы выявить нашего хорошо скрытого врага.

Дополнительные методы сканирования

Ручное обнаружение и поведенческий анализ также являются надежными методами обнаружения руткитов. Попытки найти руткит могут быть крайне сложными, поэтому вместо того, чтобы атаковать сам руткит, можно искать признаки его поведения, схожие с поведением руткита.

Проверить наличие руткитов в загруженных программных пакетах можно с помощью расширенных или пользовательских параметров установки. Вам нужно будет обратить внимание на любые незнакомые файлы, указанные в описании. Эти файлы следует удалить, или же вы можете быстро найти признаки вредоносного ПО в интернете.

Межсетевые экраны и их журналы — невероятно эффективный способ обнаружения руткитов. Программное обеспечение уведомит вас, если ваша сеть подвергается аудиту, и должно изолировать любые неопознанные или подозрительные загрузки перед установкой.

Если вы подозреваете, что на вашем устройстве уже может быть установлен руткит, вы можете изучить журналы работы брандмауэра и поискать там необычное поведение.

Просмотрите отчеты журналов брандмауэра.

Вам потребуется просмотреть текущие отчеты о событиях, регистрируемых брандмауэром, что делает приложение с открытым исходным кодом, подобное этому, особенно если речь идет о таких приложениях. Шпион IP-трафика Благодаря возможностям фильтрации журналов брандмауэра, это чрезвычайно полезный инструмент. Отчеты покажут вам все необходимое в случае атаки.

Если у вас большая сеть с отдельным межсетевым экраном для фильтрации исходящего трафика, то это не сработает. Шпион IP-трафика Это крайне важно. В качестве альтернативы, вы должны иметь возможность видеть входящие и исходящие пакеты на все устройства и рабочие станции в сети через журналы брандмауэра.

Независимо от того, находитесь ли вы дома или в небольшом рабочем помещении, вы можете использовать модем, предоставленный вашим интернет-провайдером (ISP), или, если он у вас есть, персональный межсетевой экран или маршрутизатор для получения журналов межсетевого экрана. Вы сможете идентифицировать трафик для каждого устройства, подключенного к одной и той же сети.

Также может быть полезно включить запись логов в брандмауэр Windows. По умолчанию запись логов отключена, то есть никакая информация или данные не записываются.

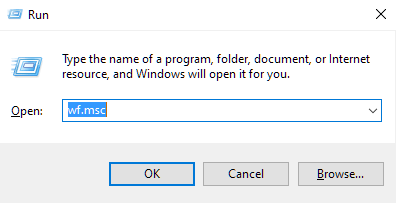

- Для создания файла журнала откройте функцию «Выполнить», нажав клавишу Enter. Клавиша Windows + R.

- Тип вф.мск в коробке и нажмите Enter.

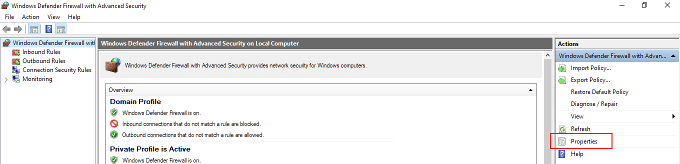

- В окне «Брандмауэр Windows с расширенными параметрами безопасности» выберите в меню слева «Брандмауэр Windows Defender с расширенными параметрами безопасности на локальном компьютере». В меню справа, в разделе «Действия», щелкните Основные свойства.

- В новом диалоговом окне перейдите на вкладку «Личный профиль» и выберите НастроитьЭто можно найти в разделе «Ведение журнала».

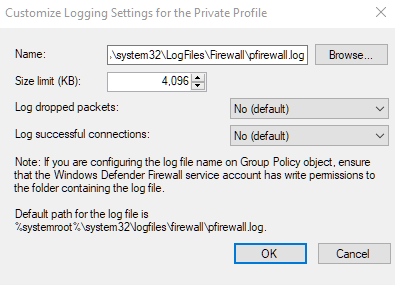

- В новом окне вы сможете указать размер записываемого файла журнала, куда вы хотите отправить файл, а также хотите ли вы регистрировать только потерянные пакеты, успешные соединения или и то, и другое.

- Потерянные пакеты — это те, которые брандмауэр Windows заблокировал от вашего имени.

- По умолчанию записи реестра брандмауэра Windows хранят только последние 4 МБ данных и находятся в следующем месте: %SystemRoot%System32LogFilesFirewallPfirewall.log

- Учтите, что увеличение максимального лимита использования данных для журналов может повлиять на производительность вашего компьютера.

- Нажмите на OK Когда вы закончите.

- Далее повторите те же шаги, которые вы только что выполнили на вкладке «Приватный профиль», но на этот раз на вкладке «Общедоступный профиль».

- Теперь будут создаваться записи как для публичной, так и для частной переписки. Вы можете просматривать файлы в текстовом редакторе, например, в Блокноте, или импортировать их в электронную таблицу.

- Теперь вы можете экспортировать файлы журналов в программу анализа баз данных, такую как IP Traffic Spy, для фильтрации и сортировки трафика с целью его удобной идентификации.

Внимательно изучите файлы журналов на предмет любых необычных событий. Даже малейший сбой в системе может указывать на скрытое заражение руткитом. Ключевым признаком может быть чрезмерное использование ЦП или полосы пропускания, когда вы не запускаете ресурсоемкие программы или вообще не запускаете ничего.

Комментарии закрыты.