Защита Office от уязвимости CVE-2026-21509: пошаговое руководство

Недавно, 26 января 2026 года, Microsoft в спешке выпустила критическое обновление для устранения высокорискованной проблемы. Уязвимость нулевого дня в Microsoft Пакет Office позволяет злоумышленникам обходить функции безопасности. Эта уязвимость обозначена как CVE-2026-21509. Компоненты Microsoft Office остаются привлекательной целью для уязвимостей нулевого дня.

Учитывая, что Microsoft Office является основой работы организаций, от электронной почты до электронных таблиц, презентаций и документов, это открытие вызвало шок в сообществе специалистов по кибербезопасности.

Учитывая, что Microsoft Office является основой работы организаций, от электронной почты до электронных таблиц, презентаций и документов, это открытие вызвало шок в сообществе специалистов по кибербезопасности.

В чём же хорошие новости? Вам больше не нужно ждать полного распространения патча; вместо этого вы можете предпринять практические шаги для защиты своей системы.

Вот подробное описание этих шагов.

угроза

Использование уязвимости CVE-2026-21509 позволяет злоумышленникам обходить функции безопасности, изолирующие уязвимости в среде Office. Следовательно, угроза распространяется на:

- Microsoft Офис 2016

- Microsoft Офис 2019

- LTSC 2021 и 2024

- Корпоративные приложения Microsoft 365

Кроме того, первопричиной этой угрозы была зависимость от ненадежных исходных данных при принятии решений в области безопасности в рамках CWE-807.

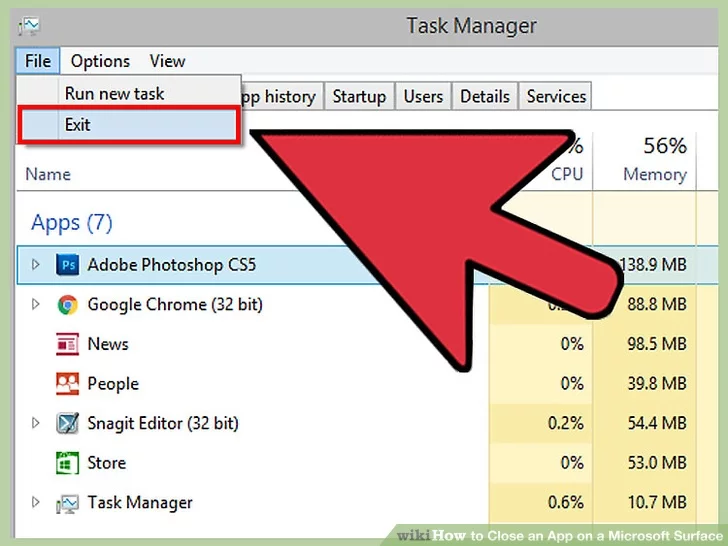

Шаг 1: Перезапустите приложения Office.

Компания Microsoft представила стратегию защиты, которая автоматически активируется при использовании Microsoft 365 или Office 2021. Однако она работает только при перезапуске приложений.

В конце концов, он сказал:

- Полностью выберите и закройте PowerPoint, Word, Excel и Outlook.

- После этого откройте его снова.

- Повторите этот шаг на всех устройствах в организации.

Этот метод заставляет Microsoft Office перезагружать обновленные настройки безопасности, что дополнительно блокирует большинство распространенных векторов атак.

Изображение Фото WikiHowtech

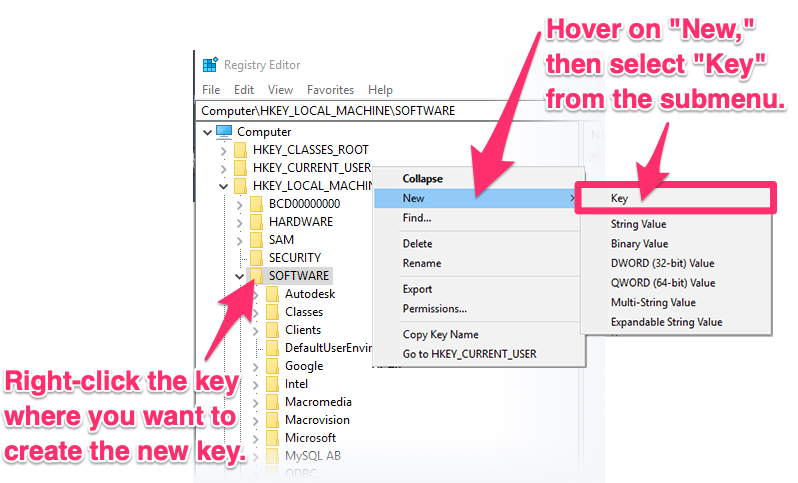

Шаг 2: Восстановление реестра для Microsoft Office 2019 и 2016

Если ваша компания уже использует Office 2019 или 2016, вам следует выполнить описанное ниже в журнале ручное исправление. Windows.

Перед внесением каких-либо изменений:

- Нажмите Win+R и введите regeditЗатем нажмите Enter.

- В редакторе реестра выберите «Файл», а затем «Экспорт».

- Кроме того, сохраните файл под именем «Registry_Backup.reg» в вашей системе.

Реализация реформ:

Пойдите и поищите

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0Common

- Щелкните правой кнопкой мыши на Общий, и выберите Новое, Затем выберите Основные

- Теперь необходимо присвоить ключу имя {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}.

Затем укажите этот новый ключ:

- Щелкните правой кнопкой мыши и перейдите в НОВЫЕ, тогда выбирай Значение DWORD (32-битное)

- Назовите это: Флаги совместимости

- После этого дважды щелкните и установите значение следующим образом: 400

- пресс OKЗатем закройте редактор реестра.

- Наконец, перезагрузите компьютер.

Данная модификация реестра блокирует уязвимый объект, который может быть использован злоумышленниками не по назначению.

Изображение Фото Земля FX

Шаг 3: Защитите Outlook от вложений.

Самое важное, что следует отметить, это то, что большинство атак, связанных с CVE-2026-21509, начинаются с фишинговых писем. Поэтому вам следует усилить защиту с помощью настроек Outlook.

Рекомендуемые варианты:

- Отключите автоматический предварительный просмотр.

- Отключить автоматическую загрузку любого внешнего контента.

- Также убедитесь, что вы используете только защищенный режим просмотра.

Нажмите «Файл», затем выберите «Параметры», перейдите в «Центр управления безопасностью», затем «Настройки» и выберите «Обработка вложений».

Советы по предотвращению фишинга:

Обучите своих сотрудников, потому что одних только технологий недостаточно для предотвращения подобных атак.

Обратите внимание на предупреждающие знаки:

- Электронные письма, указывающие на срочность, например, «Открыть немедленно» или «Учетная запись заблокирована».

- Адреса отправителя, которые могут показаться необычными. Например, support@microsoft.com.

- Получение неожиданных счетов и уведомлений о доставке.

- Кроме того, можно получить сжатые файлы необычных типов, таких как .img, .iso и .hta.

- Ссылки, не синхронизированные с доменом отправителя.

Безопасные привычки:

- Обязательно проверяйте заказы по телефону или в чате.

- Перед тем как нажать на ссылку, наведите на нее курсор мыши.

- О подозрительных электронных письмах немедленно сообщайте в ИТ-отдел.

- Не включайте макросы в документах.

Комментарии закрыты.