Основные привычки для защиты данных и кибербезопасности: руководство по защите конфиденциальной информации

Эта история стала привычной. Летом 2025 года утечки данных затронули крупные компании, в том числе Google и TransUnionДанные клиентов из десятков источников оказались в руках преступников.

Хакеры не взломали основные системы напрямую. Они получили к ним доступ через слабое звено в более крупной цепочке. Такова реальность нашего цифрового мира. Непреодолимых барьеров быть не может.

Эффективная кибербезопасность основана на простых, последовательных привычках и умении стать сложной мишенью. Таким образом, когда возникают неизбежные угрозы, их можно обнаружить, отразить или устранить с минимальным ущербом.

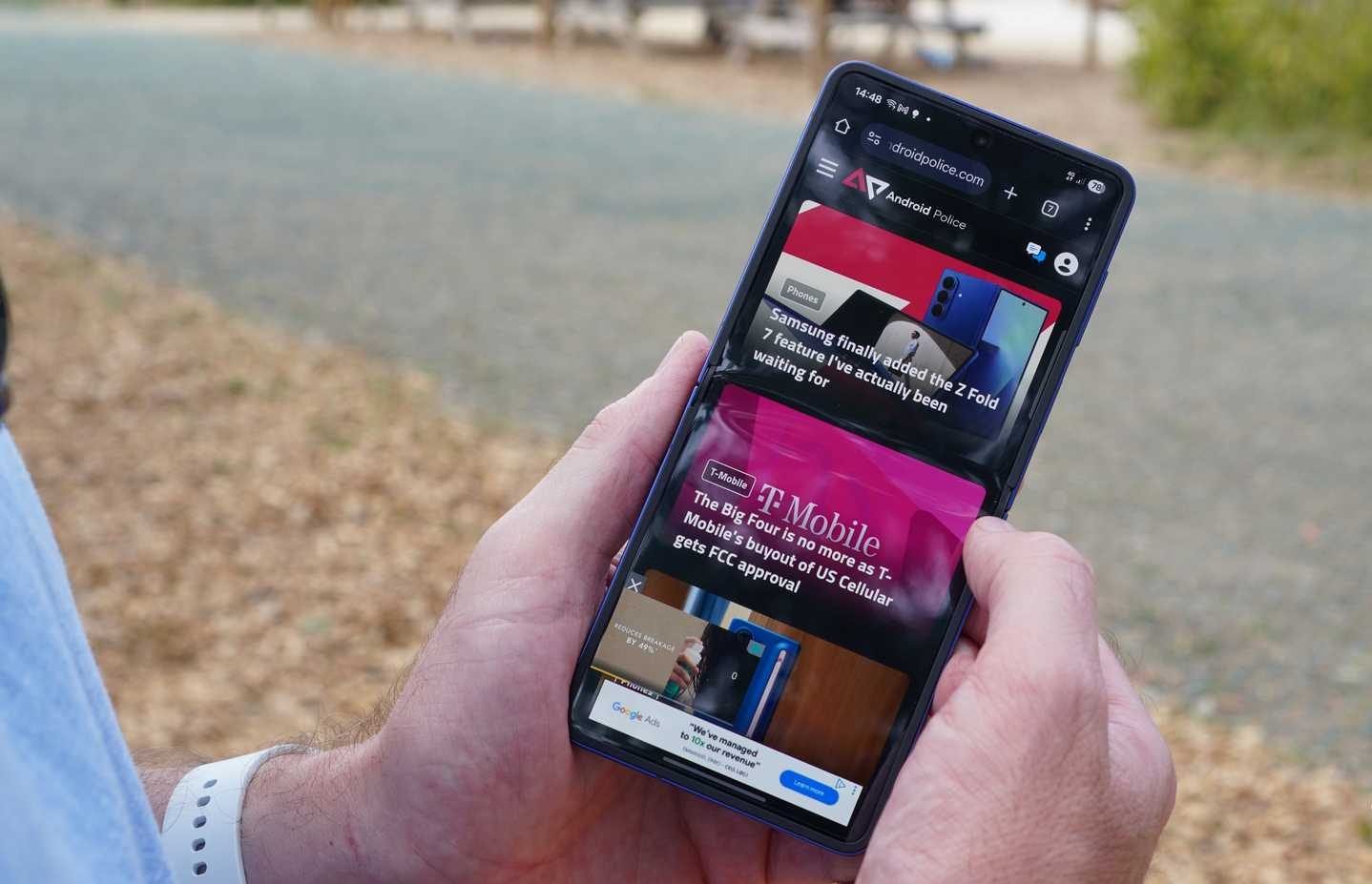

Я объясню вам 7 навыков кибербезопасности, которые составляют основу моей системы защиты. Телефон на Андроиде И мой компьютер.

7. Перехитрите хакеров с помощью менеджера паролей и двухфакторной аутентификации.

Данные показывают Более 80% взломов связаны со слабыми, украденными или повторно использованными паролями. Киберпреступники используют это для автоматизированных атак, называемых «заполнением учётных данных».

Они берут большие списки имен пользователей и паролей из одного взломанного сайта и проверяют их на тысячах сайтов, пока какие-то из них не совпадут.

Хотя все знают, что повторное использование паролей рискованно, мы всё равно это делаем. Система ожидает, что мы запомним больше, чем… В среднем 90 уникальных входов, что невозможно.

Менеджеры паролей — это зашифрованные хранилища, которые решают эту проблему. Они генерируют длинные случайные пароли, хранят их под одним мастер-паролем и автоматически подставляют в приложения и на веб-сайты.

Настройка многофакторной аутентификации (MFA) — последний шаг к защите вашего аккаунта. Даже если хакер купит ваш пароль в даркнете, без второго фактора он бесполезен.

6. Научитесь замечать признаки фишинга.

У киберпреступников есть свой словарь манипулятивных приемов, но все они сводятся к обману.

Фишинг осуществляется через электронную почту, SMS и голосовой фишинг по телефону. Новый вариант голосового фишинга использует искусственный интеллект.

Теперь, благодаря искусственному интеллекту, всего несколько секунд аудиозаписи, опубликованной в социальных сетях или записанной с публичного выступления, могут создать убедительную версию вашего голоса. Кто-то, выдавая себя за близкого человека, может позвонить вам, сообщить о несчастном случае или аресте и тут же потребовать деньги.

К счастью, предупреждающие знаки часто оказываются схожими, если вы научитесь их замечать.

Мошенники стремятся вызвать у вас панику, а не раздумья. Они используют фразы вроде: «Ваш аккаунт будет заблокирован», «Обнаружена подозрительная активность» или «Действуйте немедленно, чтобы избежать штрафа».

Несмотря на то, что ИИ делает мошеннические схемы более изощренными, многие из них по-прежнему содержат очевидные опечатки или нечеткие формулировки, которые не допустила бы команда по связям с общественностью уважающей себя компании.

Прежде чем нажать на ссылку, наведите указатель мыши на неё, чтобы увидеть целевой URL в нижнем углу браузера. На мобильном устройстве обычно можно нажать на ссылку и удерживать её, чтобы увидеть предварительный просмотр.

Проверьте наличие опечаток в адресе электронной почты отправителя, например, support@micros0ft.com.

Неожиданные вложения — тревожный сигнал. Надежные компании редко отправляют незапрошенные счета-фактуры или отчеты о безопасности.

Эти привязанности часто скрывают Вредоносное ПОВ случае сомнений перейдите непосредственно на официальный сайт. Никогда не переходите по ссылкам, не загружайте вложения и не звоните по номеру из подозрительного сообщения.

5. Практикуйте осознанный просмотр и нажатие кнопок.

Ваш браузер — это ваше главное окно в Интернет, и элементарная осведомленность поможет обеспечить его безопасность.

Всегда ищите замок. Значок замка и «https://«В начале заголовка указано зашифрованное соединение.

HTTPS шифрует данные при передаче, а HTTP — нет. Это особенно важно в публичных сетях Wi-Fi, где перехват данных не представляет сложности.

Остерегайтесь агрессивных всплывающих окон и неожиданных загрузок. Поддельные вирусы используют поддельные предупреждения о вирусах, чтобы предлагать «решение» для вредоносных программ или нежелательного ПО. Серьёзные компании, занимающиеся безопасностью, не сообщают о заражениях через всплывающие окна браузера.

И наконец, будьте осторожны с сокращениями URL. Такие сервисы, как Bitly и TinyURL, могут скрывать истинное назначение ссылки. Это делает их излюбленным инструментом мошенников, желающих скрыть вредоносный сайт за безобидной на вид ссылкой.

Если вы получили сокращенную ссылку из источника, которому не полностью доверяете, воспользуйтесь сайтом расширения ссылок (например, unshorten.it), чтобы увидеть, куда она ведет, прежде чем нажимать на нее.

4. Обеспечьте безопасность своего соединения дома и вдали от дома

Публичные сети Wi-Fi в кафе, аэропортах и отелях представляют опасность. Эти сети открыты и часто не зашифрованы, что делает их лёгкой добычей.

Одна из распространенных тактик —

атака Мужчина в середине, когда злоумышленник в той же сети перехватывает трафик между вашим устройством и Интернетом.

Другая опасность — это Атака злого близнеца, где хакер создает поддельную точку доступа с правдоподобным именем и перехватывает ваш трафик.

Всегда используйте виртуальную частную сеть (VPN) в общедоступных сетях Wi-Fi. Она создаёт зашифрованный туннель для вашего трафика. Благодаря надёжному VPN-соединению другие пользователи той же сети не смогут прочитать ваши данные или узнать, куда они передаются.

Ваша домашняя сеть тоже нуждается в защите. Начните с изменения паролей Wi-Fi по умолчанию и настроек администратора на маршрутизаторе. Маршрутизаторы часто поставляются с предустановленными учётными данными, такими как «admin» и «password». Если оставить их без изменений, вашу сеть будет легко взломать.

3. Контролируйте свой цифровой след шаг за шагом

Мошенники могут использовать любую информацию, которой вы делитесь в социальных сетях. Имя вашего питомца и его родной город часто являются ответами на распространённые контрольные вопросы.

Киберпреступники мастерски владеют социальной инженерией. Они используют эти данные, чтобы завоевать доверие, манипулировать вами и создавать… Фишинговые атаки Убедительно.

Публикация фотографий из отпуска в режиме реального времени сигнализирует о том, что ваш дом пустует. Повторяющиеся метки местоположения любимой кофейни или спортзала создают предсказуемую карту вашего распорядка дня.

Относитесь к личной информации как к ценному активу. Проверьте настройки конфиденциальности во всех аккаунтах социальных сетей и установите для профиля значение «Личное» или «Только друзья».

И наконец, возьмите за привычку делиться своими потрясающими фотографиями из отпуска после того, как вы благополучно вернулись домой.

2. Резервные копии помогут вам быстро восстановиться в случае возникновения чрезвычайной ситуации.

Относитесь к резервному копированию данных как к страховке. Резервное копирование — ваша главная защита от вымогатель, который шифрует ваши файлы и требует оплаты.

Резервные копии также помогут в случае сбоя, потери или кражи устройства. В случае атаки вируса-вымогателя чистая и актуальная резервная копия позволит вам быстро восстановить данные. Удалите данные с зараженного устройства и восстановите его из резервной копии.

Автоматизируйте резервное копирование. Цель — настроить резервное копирование и забыть о нём. Используйте встроенное облачное резервное копирование на ваших устройствах. На iPhone или iPad включите резервное копирование в iCloud в настройках.

На Android убедитесь, что включено резервное копирование Google One или Google Drive.

Используйте облачный сервис резервного копирования или встроенные инструменты, такие как Time Machine (на Mac) или File History (на Windows) на вашем устройстве с внешним жестким диском.

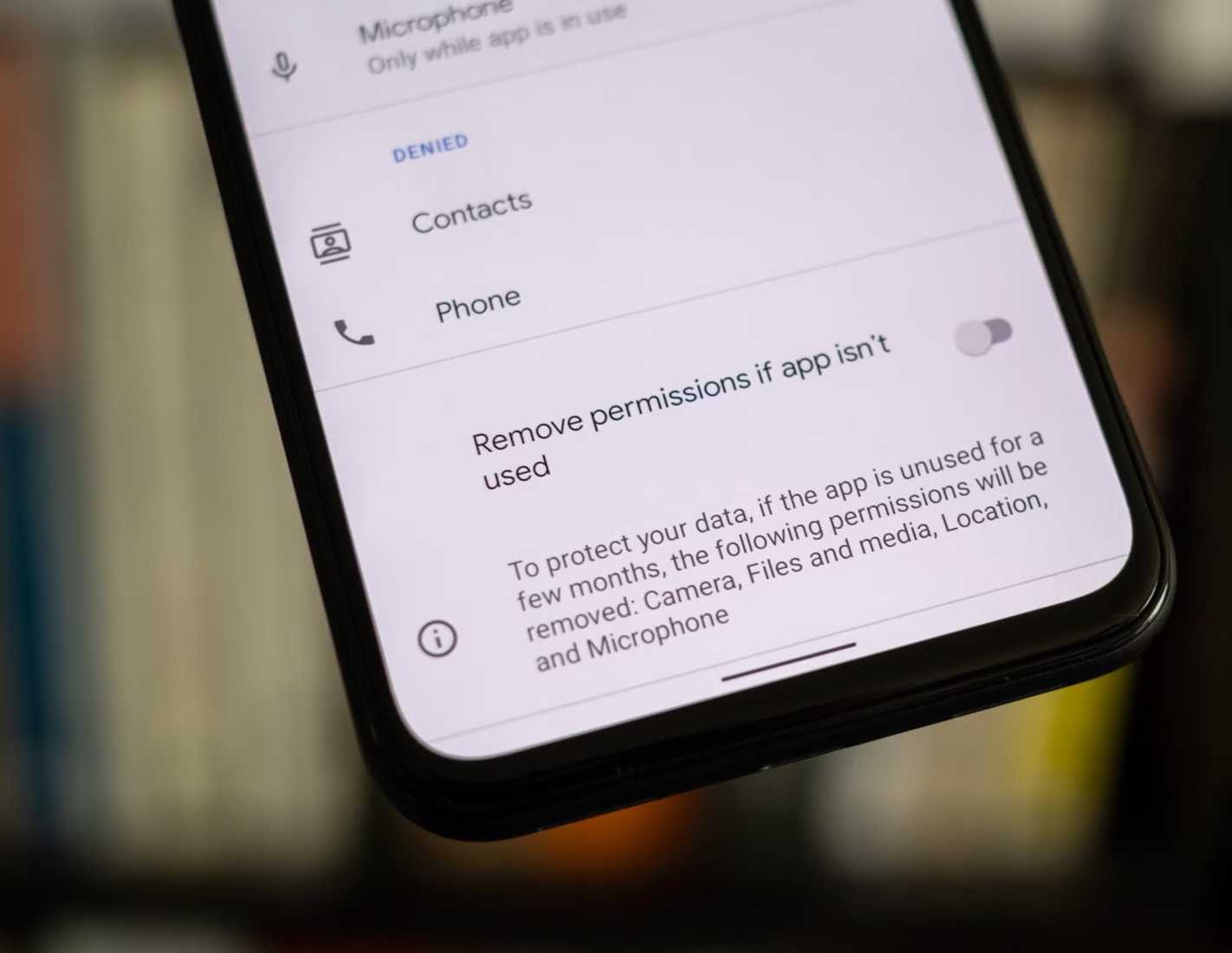

1. Соблюдайте правило «наименьших привилегий» для приложений.

Каждое устанавливаемое вами приложение запрашивает доступ к вашим данным и компонентам устройства (контактам, местоположению, камере, микрофону).

Следуйте правилу наименьших привилегий. Предоставляйте каждому приложению только необходимый ему доступ. Приложению «Карты» данные о вашем местоположении нужны только во время использования. приложение для редактирования фотографий Ему нужны ваши фотографии, а не контакты или микрофон.

Избыточные разрешения создают риски для конфиденциальности и безопасности.

Некоторые приложения собирают данные в рекламных целях. Если приложение взломано и имеет доступ к вашему микрофону, оно может прослушивать ваши разговоры.

Изолировать, исследовать, укреплять

Если вы подозреваете, что учетная запись была взломана, действуйте быстро, следуя целенаправленному трехэтапному плану действий.

Сначала изолируйте утечку. Немедленно смените пароль для затронутой учётной записи. Если это финансовый счёт, обратитесь в свой банк или к эмитенту карты, чтобы сообщить о подозрении на мошенничество и потребовать заморозки счёта.

Далее проведите расследование. Проверьте другие важные учётные записи на предмет несанкционированной активности, особенно если вы использовали тот же скомпрометированный пароль. Запустите полное сканирование компьютера на наличие вредоносного ПО, включая клавиатурные шпионы.

Наконец, укрепите свою оборону. Настройте двухфакторную аутентификацию (MFA) О скомпрометированном аккаунте и других важных аккаунтах, которых у вас нет. Используйте этот инцидент, чтобы пересмотреть и укрепить свои навыки безопасности.

Комментарии закрыты.