Защита устройств Apple от атак AirPlay: подробное руководство и эффективные советы

Подход Apple к созданию новых функций всегда был сосредоточен на безопасности и удобстве использования. Возьмем к примеру AirPlay — беспроводной стандарт, созданный компанией Что позволяет пользователям передавать потоковое аудио и видео с одного устройства на другое.

AirPlay работает не только на устройствах Apple, но и на телевизорах и колонках, одобренных компанией для беспроводной потоковой передачи. Это также делает его лёгкой мишенью для атак, и, по всей видимости, в беспроводных каналах уже существуют уязвимости, которые позволяют злоумышленникам внедрять вредоносное ПО и заражать подключенные к нему устройства Apple Plus. Обеспечение безопасности AirPlay — ключевой элемент общей стратегии кибербезопасности Apple.

Понимание рисков AirPlay: уязвимости безопасности угрожают миллионам устройств

Эксперты исследовательской компании по безопасности обнаружили, что олиго Недавно мы сообщали о «Airborne» — наборе уязвимостей в протоколе AirPlay компании Apple и комплекте средств разработки программного обеспечения AirPlay (SDK), которые могут позволить хакерам удаленно выполнять код. Эти уязвимости могут позволить хакерам получить контроль над устройствами и использовать зараженные устройства для расширения масштабов ущерба.

«Злоумышленник может получить контроль над некоторыми устройствами с поддержкой AirPlay и выполнить такие действия, как развертывание вредоносного ПО, которое распространяется на устройства в любой локальной сети, к которой подключается зараженное устройство», — пояснил Олиго. Риск огромен, поскольку существуют миллиарды устройств Apple, поддерживающих AirPlay, и миллионы устройств, продаваемых другими брендами.

Одна из уязвимостей может позволить хакерам взломать устройство, а затем использовать его для доступа к более крупной сети, потенциально атакуя и другие устройства. В зависимости от цели риски варьируются от прослушивания разговоров до отслеживания местоположения транспортного средства, доступа к конфиденциальной информации, атак с целью вымогательства и атак типа «отказ в обслуживании».

Apple устранила уязвимости в обновлениях macOS Sequoia 15.4, tvOS 18.4, macOS Ventura 13.7.5, iPadOS 17.7.6, macOS Sonoma 14.7.5, iOS 18.4, iPadOS 18.4 и visionOS 2.4. Однако существуют тысячи старых устройств, которые, возможно, никогда не будут обновлены и останутся уязвимыми.

Какие шаги предлагают эксперты для защиты устройств Apple от уязвимостей безопасности?

Конечно, первой линией обороны для защиты всех уязвимых устройств является загрузка обновления, выпущенного Apple. Но это еще не вся картина. Тревор Горовиц, директор по информационной безопасности (CISO) и основатель TrustNet, говорит, что исправление будет работать только в том случае, если пользователи установят его после загрузки пакета на свои устройства.

Он добавляет: «Самое простое и эффективное, что вы можете сделать, — это обновлять свои устройства. Это может показаться элементарным, но об этом часто забывают». На вашем iPhone или iPad следуйте этому пути, чтобы установить обновление безопасности: «Настройки» > «Основные» > «Обновление программного обеспечения».. Для macOS вам следует следовать этому пути: Меню Apple > Системные настройки > Общие > Обновление ПО.

Поскольку такие векторы атак, как Airborne, используют сети Wi-Fi для расширения диапазона поражения, вам также следует обратить на них внимание. Олег Кульчицкий, старший инженер по анализу вредоносного ПО в компании Moonlock компании MacPaw, рассказал DigitalTrends, что удаленное выполнение кода без щелчка (RCE) является наивысшим уровнем нарушения безопасности.

Соответствующие компании должны немедленно устранить неполадку, однако пользователю следует принять дополнительные меры предосторожности в отношении сети. «Чтобы оставаться в безопасности дома», — добавляет Кульчицкий, Убедитесь, что на вашем маршрутизаторе установлен надежный пароль. И что в вашей сети нет никаких подозрительных подключений».

Безопасный способ использования AirPlay: повышение безопасности потоковой передачи контента

Маттиас Фрилингсдорф, опытный исследователь iOS и соучредитель iVerify, подчеркивает важность соблюдения основных протоколов цифровой безопасности. Это включает в себя установку обновлений по мере их появления, использование надежных сетевых паролей и, что наиболее важно, сокращение площади поверхности, подверженной атакам.

Поскольку AirPlay представляет собой вектор угрозы, пользователям следует принимать превентивные меры при его использовании. «Отключение этой функции на устройствах iOS/macOS/tvOS, которым не требуется поддержка AirPlay, ограничит некоторые атаки», — говорит Фрилингсдорф. «В общественных местах отключение Wi-Fi на компьютерах Mac и iPhone также остановит эти атаки».

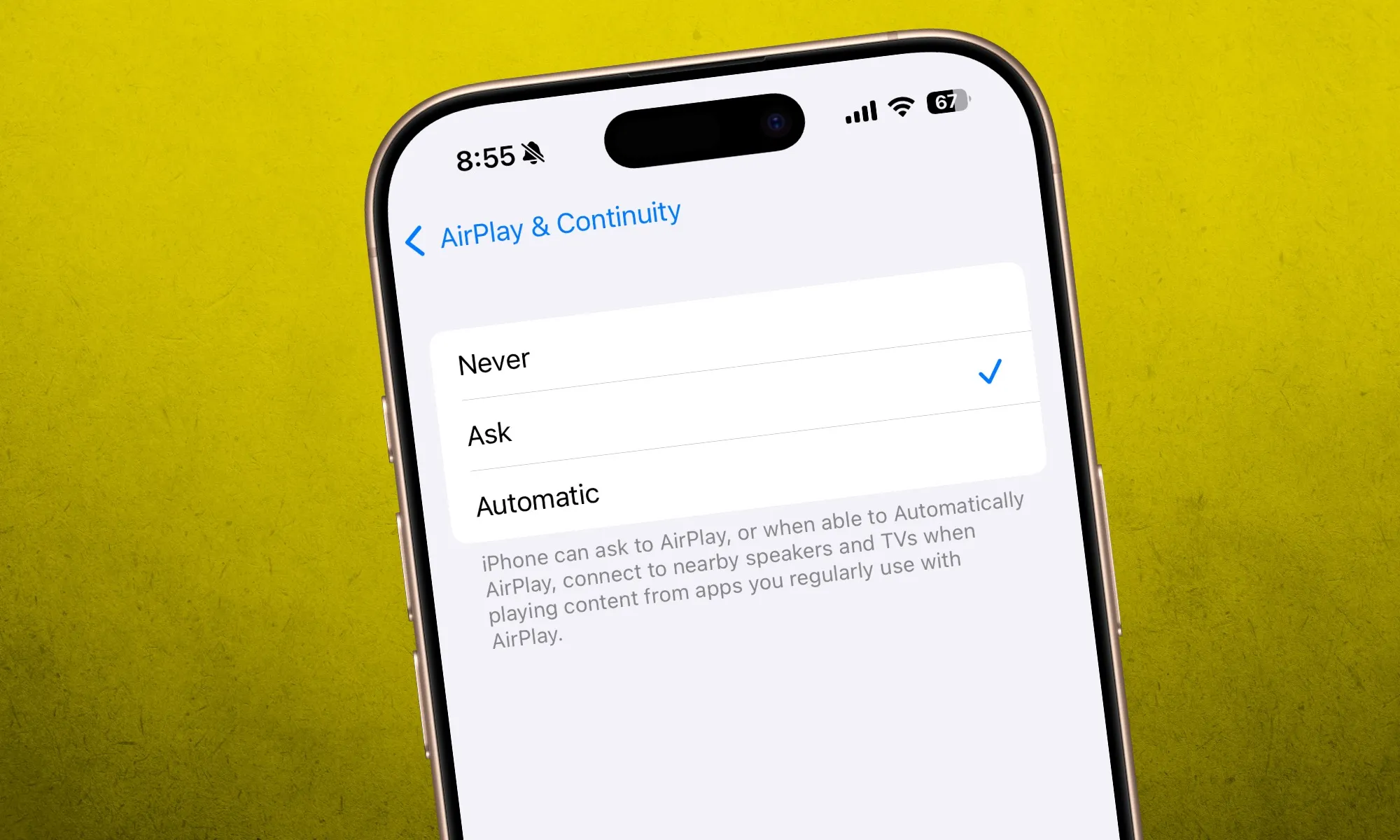

Потоковая передача AirPlay включена по умолчанию, поэтому ее необходимо отключить. Для этого следуйте этому пути на вашем iPhone или iPad: Настройки > Общие > AirPlay и трансляция > Вопрос. Вы также можете установить его на НачинатьЕсли вы не используете эту функцию активно. Также есть возможность установить пароль, и я рекомендую включить эту возможность при установке.

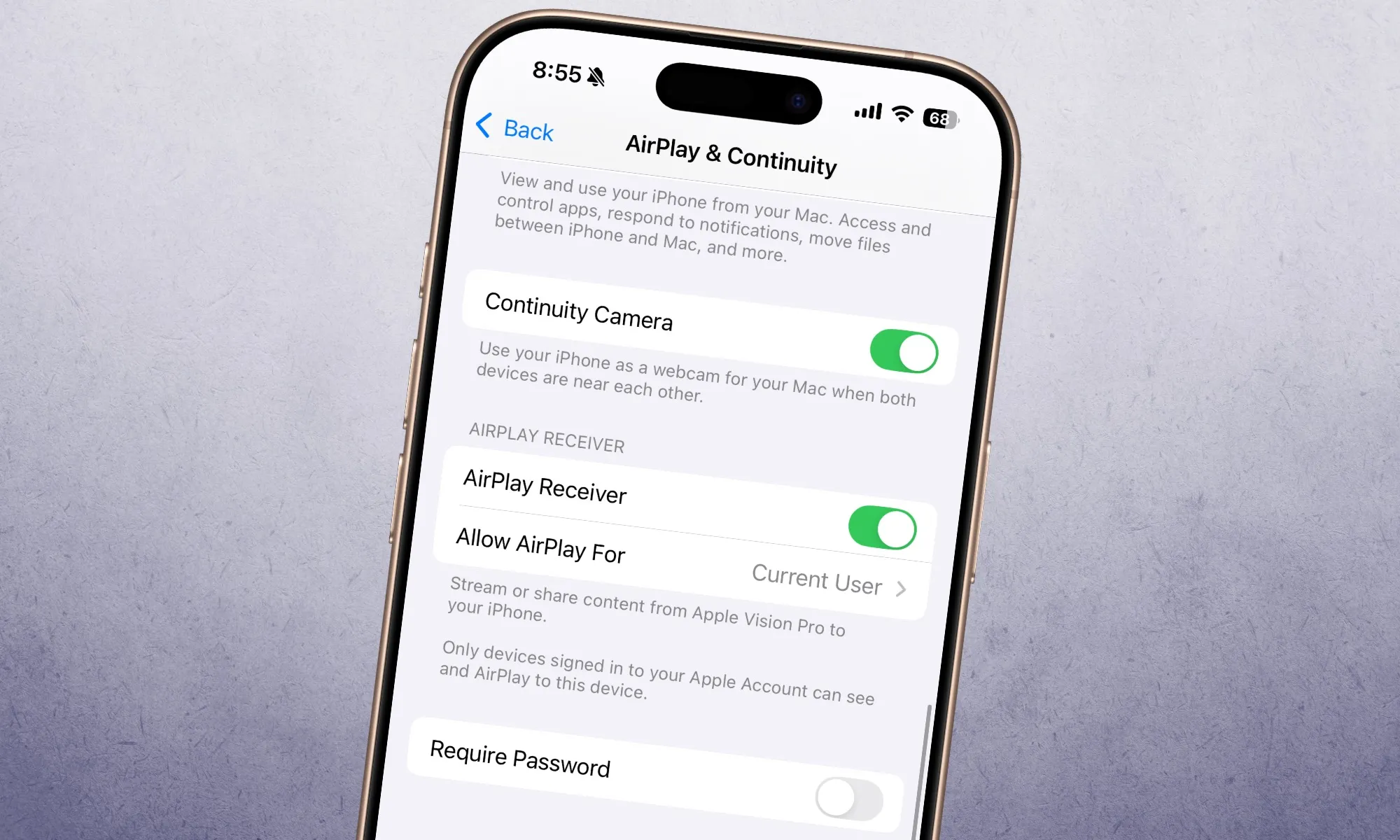

А что насчет самого AirPlay? Можно ли его отключить? Да, его можно полностью отключить. На iPhone и iPad перейдите на страницу AirPlay & Cast и выключите переключатель AirPlay Receiver. В качестве альтернативы вы можете разрешить AirPlay только текущему пользователю, а не оставлять его открытым для всех в радиусе действия.

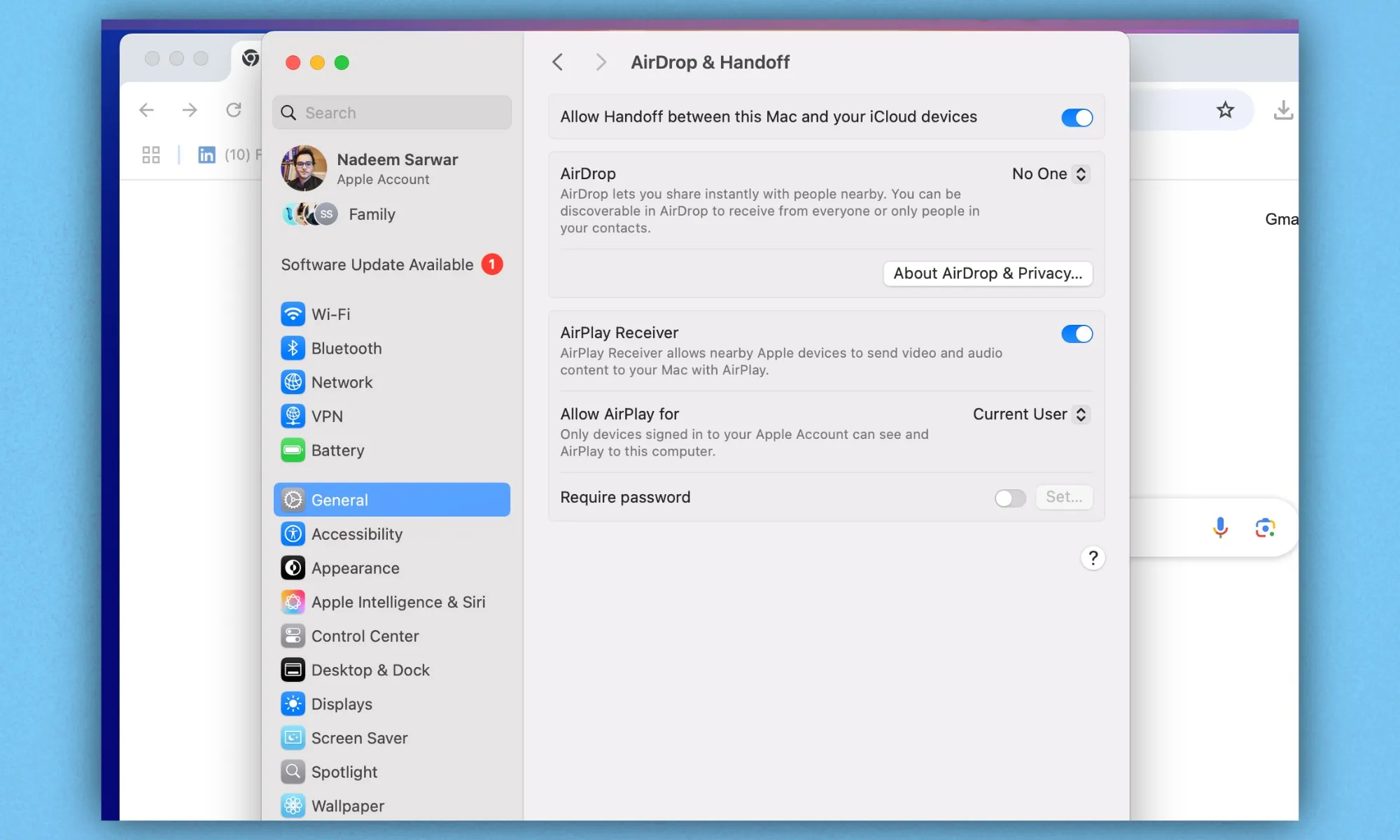

Пользователям Mac необходимо следовать следующему пути: Меню Apple > Системные настройки > Общие > AirDrop и Handoff > Приемник AirPlay. Не всегда можно исправить старые или отключенные устройства, поэтому лучше убедиться, что на имеющихся у вас устройствах включены правильные протоколы, чтобы снизить риск.

Заключение

Ранее эксперты по безопасности неоднократно указывали на недостатки беспроводных систем передачи данных, таких как Bluetooth. Однако уязвимость AirPlay, позволяющая удаленно выполнять код без единого щелчка, является предостережением. Послание ясно.

Меры безопасности Apple надежны, но не безупречны.

«Что делает это опасным, так это интеграция. AirPlay — это не просто отдельное приложение. Это системная служба, встроенная в iOS, macOS и tvOS. Поэтому, как только этот уровень будет скомпрометирован, злоумышленник сможет одновременно воздействовать на несколько устройств», — сказал Хорвиц из TrustNet в интервью DzTecnium – Tech.

Что же остается среднестатистическому пользователю, не имеющему опыта в мерах безопасности? Что ж, пришло время отложить в сторону маркетинговые концепции и представления. По словам Криса Хилла, главного стратега по безопасности компании BeyondTrust, пользователи должны понимать ландшафт угроз, а не жить с мыслью о том, что определенная экосистема более безопасна, чем остальные.

«Злоумышленники — существа оппортунистические, они ищут самый простой путь с наименьшим сопротивлением, и они его найдут, и в данном случае они сделали это с AirPlay и AirBorne», — предупреждает он. Главное — регулярно обновлять свои устройства, отключать функции, которыми вы не пользуетесь, и внимательно относиться к настройкам сети.

Комментарии закрыты.